Šiandienos kenkėjiškų programų siuntėjas mažai panašus į praeities dienų populiarią karikatūrą.

Praėjusių metų lapkritį FBI operacija „Ghost Click“ paskatino šešis Estijos žmones, kaltinamus paskelbti DNSChanger kenkėjišką programinę įrangą, kurią FBI teigė, jog gaujos pavogė 14 milijonų JAV dolerių, manipuliuodamos internetinių reklamuotojų serveriais. Deja, apskaičiuota, kad DNSChanger užsikrėtė 100 milijonų kompiuterių visame pasaulyje ir 500 000 JAV, kurių daugelis dar nebuvo dezinfekuoti.

Susijusios istorijos

- Kaip apsaugoti kompiuterį per 10 paprastų žingsnių

- Kaip sužinoti, kada jūsų privatūs duomenys yra prarasti ar pavogti

- Kaip sužinoti, kas stebi jūsų žiniatinklio veiklą

- Tik jūs galite užkirsti kelią phishing atakoms

- Kaip išvengti kenkėjiškų programų ir reklaminių programų atsisiuntimų

- Kaip išvengti tapatybės vagystės

„CNET“ tinklaraštis „Topher Kessler“ MacFixIt dienoraštyje aprašo, kaip veikia Trojos arklys. Taip, „Mac“ yra taip pat jautrūs DNSChanger, nes kompiuteriai yra: lygių galimybių infekcija.

Neteisėjusių „DNS“ serverių išjungimas būtų palikęs žmones, naudojančius užkrėstus kompiuterius be interneto ryšio, todėl FBI laikinai sutvarkė blogus serverius. Kovo 6 d. Serveriai iš pradžių buvo nustatyti neprisijungus, tačiau daugelis sistemų dar nebuvo dezinfekuotos.

Anksčiau šį mėnesį prijungimo prie serverių traukimo terminas buvo pratęstas iki liepos 9 d., Kaip Topher paaiškino kovo 7 d. „MacFixIt“ žinute.

„Dan Goodin“ savo „Ars Technica“ tinklaraštyje paaiškina, kaip IPT atsako, kad jų klientai neprarastų interneto paslaugų. Tačiau interneto paslaugų teikėjai negali to padaryti vieni - kaip sakoma (tarsi), tai užima virtualų kaimą.

Kenkėjiškų programų platintojų išjungimas reikalauja suderintų pastangų

Šiuolaikinės kompiuterijos realybė yra ta, kad saugumas yra kiekvieno vartotojo verslas. Tiek, kiek norėtume, kad mūsų IPT ir programinės įrangos pardavėjai būtų atsakingi už mūsų privačios informacijos ir banko sąskaitų saugumą, nėra jokio būdo užkirsti kelią kompiuteriniam nusikalstamumui nuo tolimo, nesukeliant rimtų kliūčių mašinų naudojimui.

Kiekvienas, kuris naudojasi internetu prijungtu kompiuteriu, turi imtis šių trijų atsargumo priemonių: naudoti užkardą, ieškoti kenkėjiškų programų ir atnaujinti mašinos programinę įrangą. (Išsamesnės informacijos apie kiekvieną iš šių dalykų žr. Susijusiuose straipsniuose esančiose nuorodose.) Kai atliksite šiuos tris veiksmus, gausite daug daugiau, nei tik savo kompiuterį. Taip pat galite apsaugoti visus kitus asmenis, nes užkrėsti kompiuteriai dažnai naudojami platinti virusus, šlamštą ir kitą potencialiai žalingą programinę įrangą.

Jums reikia daugiau priežasčių, kad atliktumėte savo darbą? Neseniai JAV Senate pristatytas įstatymas reikalauja, kad Vidaus saugumo departamentas patikrintų, ar „ypatingos svarbos infrastruktūra“ yra apsaugota nuo „kibernetinių atakų“, kaip CNET „Elinor Mills“ pranešė praėjusį mėnesį savo „InSecurity“ tinklaraštyje.

2012 m. Kibernetinio saugumo įstatymą kritikuoja privatumo gynėjai, nes jis gali leisti privatiems subjektams užgniaužti ryšius, kuriuos „Elinor“ paskesniame „InSecurity Complex“ poste nurodė „Electronic Frontier Foundation“ atstovas.

Priešingai, Federalinės ryšių komisijos pirmininkas Julius Genachowski skatina savanoriškus standartus, taikomus interneto paslaugų teikėjams, dirbantiems su vyriausybės agentūromis ir saugumo ekspertais, kovojant su kompiuteriniais nusikaltimais, nes CNET Marguerite Reardon paaiškina, kad praėjusį mėnesį jis yra Politikos ir teisės dienoraštyje.

Tai lengva suprasti, kodėl IPT palankiai vertintų savanorišką požiūrį, tačiau, atsižvelgiant į sparčią technologijų kaitą ir sraigę, vyriausybės veiksmai, nereglamentuojantis požiūris į interneto stuburo apsaugą gali būti suinteresuotas.

Ar galima išjungti internetą?

Yra keletas žmonių, kurie teigia, kad internetas paskirsto architektūrą, todėl ją galima išjungti. Jums nereikės, kad artėjantis 100 metų Titaniko žlugimo Šiaurės Atlante metas būtų primintas apie nesugriaunamų pretenzijų kvailumą.

Anoniminė grupė „vigilante“ praneša, kad kovo 31 d. Planuoja uždaryti internetą, kad protestuotų dėl „Stop Online Privacy Act“. Net be artimųjų prie balandžių kvailio dienos sunku suteikti tokius teiginius.

Tačiau tokio tipo kibernetinių nusikaltimų verta apsvarstyti iš prevencinės ir akademinės perspektyvos. Ką prireiktų, kad sutrauktumėte internetą? „Ars Technica“ Seanas Gallagheras apibūdina DNS stiprinimo techniką, apie kurią, kaip manoma, veikia Anonimas.

„Gallagher“ pranešimų nuorodos į 2006 m. „DefCon“ saugumo konferencijoje pristatytą dokumentą (PDF), kurį pateikė Baylor universiteto mokslininkas Randal Vaughn ir saugumo konsultantas Gadi Evron, kuriame aprašoma, kaip DNS stiprinimas buvo naudojamas atakose prieš IPT tinklus.

Ką galite padaryti, kad padėtų išvengti saugumo internete pažeidimų

Kuo labiau pasikliaujame internetu, tuo didesnė galimi nuostoliai dėl kibernetinių atakų. Kaip ir teisėsaugos institucijos priklauso nuo piliečių ir įmonių bendradarbiavimo, kad galėtų atlikti savo darbą, organizacijos, atsakingos už interneto saugumą, taip pat turi mūsų pagalbą.

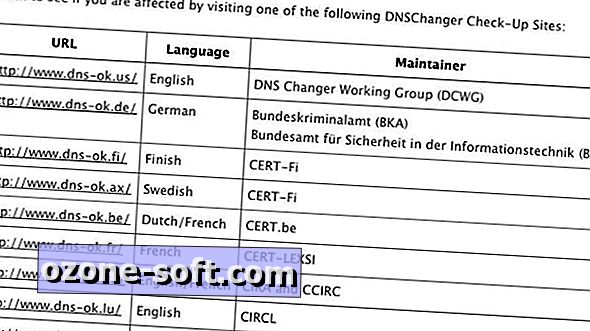

Norėdami nustatyti, ar jūsų kompiuteris yra užsikrėtęs DNSChanger Trojos arkliu, peržiūrėkite DNSChanger darbo grupės valymo puslapį ir pasirinkite vieną iš išvardytų nuorodų. Jei bandymas rodo, kad jūsų kompiuteris yra užkrėstas, atlikite vieną iš to paties puslapio nuorodų, pateiktų po lentele, kad atsisiųstumėte nemokamą programą, pašalinančią klaidą.

Arba „SecureMac“ siūlo „Mac“ nemokamą, puikiai pavadintą DNSChanger pašalinimo įrankį. Jei pageidaujate rankinio požiūrio, FBI pateikia žingsnis po žingsnio instrukcijas (PDF), kad nustatytų, ar kompiuteris ar „Mac“ naudoja kompromisinį DNS serverį.

Vietoj vieno užpuolimo prieš daugelį mašinų, daugelis išpuolių prieš vieną didelį taikinį

Yra viena nauja saugumo grėsmė, kurią asmenys negali padaryti, kad užkirstų kelią. Tiesiai iš šnipinėjimo naujovių, pažangios nuolatinės grėsmės nukreiptos į konkrečią kompaniją, objektą ar vyriausybės agentūrą, turinčią įvairių tipų atakų organizacijos vidiniame tinkle. Elinor Mills ankstesniame mėnesio poste savo „InSecurity Complex“ dienoraštyje paaiškina, kad tokie išpuoliai nukentėjo net ir tokias saugumo įmones kaip RSA ir Verisign.

Problemos derinimas yra sunkumų turinčios organizacijos, aptikdamos tokius nuolatinius išpuolius. Pasak saugumo įmonės Mandianto pranešimo „M-tendencijos 2012: besivystanti grėsmė“, 94 proc. Nuolatinių grėsmių nukentėjusiųjų sužino apie išorinių šaltinių išpuolius.

Ataskaitoje teigiama, kad netgi pernelyg stulbinantis, vidutinis laikas tarp pirmojo tinklo pažeidimo ir pažeidimo aptikimo yra 416 dienos. Mandiant'o tyrimai taip pat rodo, kad nuolatinės grėsmių panaudojimo mechanizmai tampa vis sudėtingesni.

(Reikalaujama, kad „Mandiant“ svetainėje būtų užregistruota visa ataskaitos kopija.)

Palikite Komentarą